Parte V. Patrones de seguridad

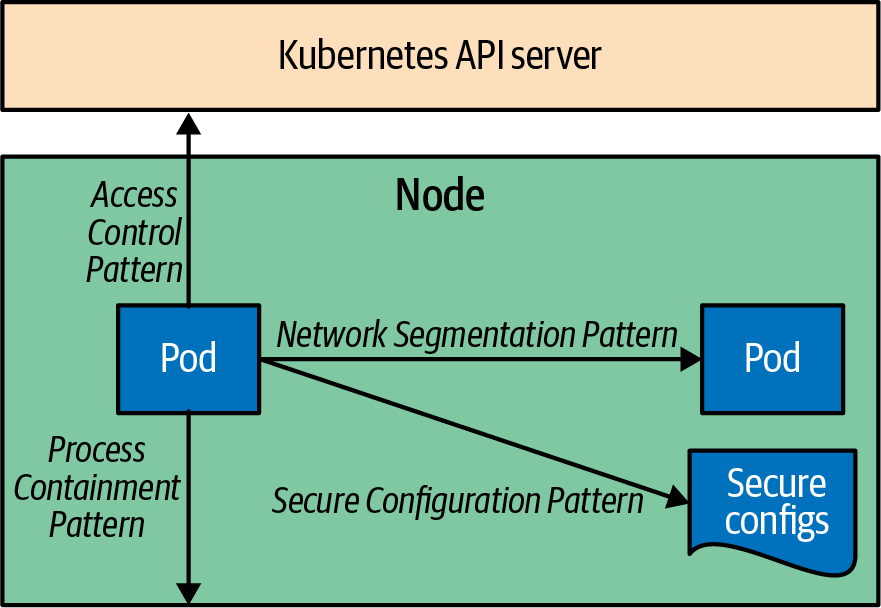

La seguridad es un tema amplio que tiene implicaciones para todas las etapas del ciclo de vida del desarrollo de software, desde las prácticas de desarrollo, al escaneado de imágenes en el momento de la construcción, al endurecimiento de los clústeres mediante controladores de admisión en el momento de la implementación, hasta la detección de amenazas en tiempo de ejecución. La seguridad también afecta a todas las capas de la pila de software, desde la seguridad de la infraestructura de la nube, a la seguridad de los clústeres, a la seguridad de los contenedores y a la seguridad del código, también conocidas como las 4C de la seguridad nativa de la nube. En esta sección, nos centramos en la intersección de una aplicación con Kubernetes desde el punto de vista de la seguridad, como se muestra en la Figura V-1.

Figura V-1. Patrones de seguridad

Empezaremos describiendo el patrón de Contención de Procesos para contener y limitar las acciones que una aplicación puede realizar en el nodo en el que se está ejecutando. A continuación, exploramos las técnicas para limitar con qué otros Pods puede hablar un Pod mediante la Segmentación de Red. En el patrón Configuración Segura, discutimos cómo una aplicación dentro de un Pod puede acceder y utilizar configuraciones de forma segura. Y, por último, describimos el patrón de Control de Acceso: cómo una aplicación ...

Get Patrones Kubernetes, 2ª Edición now with the O’Reilly learning platform.

O’Reilly members experience books, live events, courses curated by job role, and more from O’Reilly and nearly 200 top publishers.