Capítulo 7. mTLS, Linkerd y certificados

Este trabajo se ha traducido utilizando IA. Agradecemos tus opiniones y comentarios: translation-feedback@oreilly.com

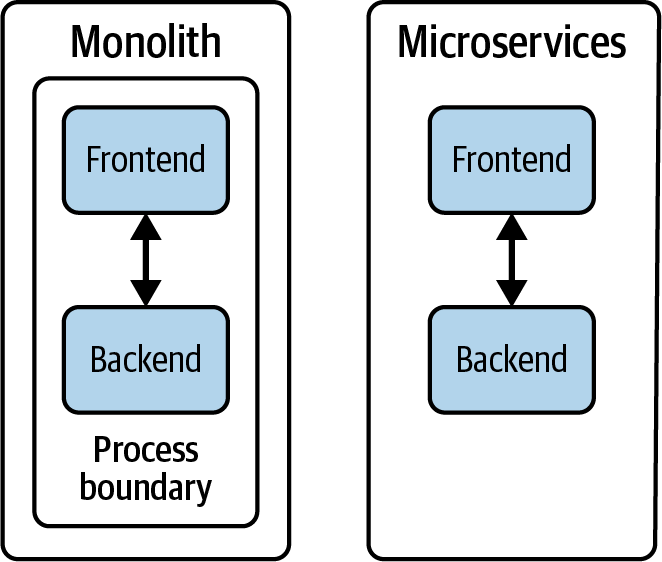

Pasar de una aplicación monolítica a una aplicación de microservicios nos coloca en una posición muy interesante en lo que a seguridad se refiere. Donde el monolito proporcionaba un perímetro de seguridad natural en el perímetro de su proceso, una aplicación de microservicios no tiene ningún perímetro de seguridad natural. La información sensible que antes se protegía pasándola en una llamada a una función dentro del proceso, ahora tiene que enviarse a través de la red, como se muestra en la Figura 7-1.

Figura 7-1. Postura de seguridad en una aplicación monolítica frente a una de microservicios

Además, los microservicios se ejecutan a menudo en infraestructura y recursos de red proporcionados por equipos, organizaciones o incluso empresas externas. Si no se hace nada para contrarrestar la amenaza, es demasiado fácil para un atacante con acceso a la red leer, interceptar y modificar las comunicaciones entre microservicios. Obviamente, se trata de un problema grave.

Por último, la red ni siquiera proporciona ninguna forma segura de que un microservicio determinado sepa quién le ha hecho una llamada. El microservicio llamado puede averiguar las direcciones IP y MAC de la persona que llama, pero éstas no son realmente seguras: ...

Get Linkerd: En marcha now with the O’Reilly learning platform.

O’Reilly members experience books, live events, courses curated by job role, and more from O’Reilly and nearly 200 top publishers.